Sealpath

SEGURIDAD CENTRADA EN LOS DATOS PARA LA EMPRESA

SEALPATH PROTEGE Y CONTROLA LOS DATOS CORPORATIVOS. ALLÍ DONDE VIAJEN.

No deje la seguridad de sus datos al azar. Son sus datos y le pertenecen. Cada día, importantes datos de negocio son almacenados en documentos, PDFs, hojas Excel, diseños de CAD que están expuestos a amenazas internas, errores humanos, exfiltración por ataques externos, e incumplimiento de regulaciones.

Utilizando un enfoque de seguridad centrada en los datos, SealPath permite a las organizaciones proteger sus datos sensibles de forma persistente en cualquier ubicación a través de todo su ciclo de vida. La seguridad viaja con el fichero, permitiendo a la empresa mantenerlo bajo control incluso aunque esté en otras redes o equipos. Ofrece completa visibilidad sobre quién accede, cuándo, o si alguien intenta acceder sin permisos. Con un click, SealPath permite restringir en tiempo real el acceso a sus datos, aunque estos estén en las manos de otros usuarios.

PROTECCIÓN DINÁMICA DE DATOS

- Permisos granulares de acceso sobre los datos (sólo ver, editar, imprimir, etc.).

- Establezca fechas de caducidad, marcas de agua, acceso offline, etc.

- Destruya los documentos en remoto, aunque ya los haya enviado.

- Controle desde qué subredes o IPs se puede acceder a la información.

MÁXIMA SENCILLEZ DE USO

- Acceda sin trabas a las herramientas habituales: Office, Adobe, etc.

- Interfaz intuitiva y sencilla de gestionar.

- Proteja con sólo arrastrar el documento a una carpeta, desde Office, etc.

- Autenticación integrada: AD, LDAP, SSO, Federación de identidades.

- Facilite la compartición segura vía email, Office 365, G-Suite, Box, etc.

COLABORACIÓN SIN AGENTES NI INSTALACIONES

- Accede a documentos protegidos desde el navegador.

- Compatibilidad multi-plataforma.

- Colaboración sencilla y segura directamente en repositorios cloud.

- Protege, gestiona políticas y monitoriza accesos sin agentes.

- Envío automático de invitaciones a usuarios externos.

EXHAUSTIVA AUDITORÍA Y CONTROL DE ACCESOS

- Auditoría de accesos y uso de la documentación protegida.

- Disponible para el usuario que protege y administradores.

- Alertas de intentos de acceso bloqueados, desprotecciones, etc.

- Informes de control de riesgo sobre la documentación.

- Potentes gráficas Top10, listados filtrables, exportables, etc.

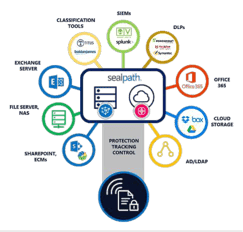

AUTOMATIZACIÓN DE LA PROTECCIÓN

- Protección automática para servidores de ficheros, NAS, etc.

- Protección automática de bibliotecas de SharePoint y Office 365.

- Protección automática en Box, Dropbox, G-Suite.

- Protección automática en el email a través de Outlook y Exchange.

- Protección automática integrada con sistemas de clasificación y DLPs.

INTEGRACIÓN CON SISTEMAS CORPORATIVOS

- Perfecta integración con Directorio Activo y LDAP.

- Posibilidad de trabajar con grupos y credenciales del dominio.

- Integración con herramientas de SIEM.

- Integración con soluciones DLP (Symantec, ForcePoint, McAfee)

- Integraciones específicas con sencillo y flexible SDK.

UTILIZA LAS HERRAMIENTAS HABITUALES

- Integración nativa con Office sin necesidad de agentes instalados.

- Abra PDFs protegidos con Adobe, Foxit, Nitro, Nuance, etc.

- Integración nativa con AutoCAD... Sin visores.

- Soporte de Windows, Mac OSX, iOS, Android.

- Utilice Microsoft Outlook para enviar emails protegidos.

OPCIONES DE DESPLIEGUE FLEXIBLES

- Posibilidad de despliegue 100% On-Premise.

- Modelo SaaS sin necesidad de instalar componentes de servidor.

- Modelo para Proveedores de Servicios Gestionados (MSPs).

- Integrable en SOCs añadiendo servicios de protección del dato.

- Sobre infraestructura física, virtual. Multi-tenant.

- Sencilla implantación tanto en SaaS/Cloud como On-Premise.

- Gestión autónoma por parte de usuarios sin depender del administrador.

- Posibilidad de creación de políticas corporativas y departamentales.

- Posibilidad de disponer de administradores delegados de datos.

- Protección desde el minuto uno, sin necesidad de establecer procesos complejos.

REDUCCIÓN DE RIESGOS Y RESPONSABILIDAD LEGAL

- Facilita cumplimiento de regulaciones y estándares (i.e. GDPR).

- Acceso controlado a ficheros con información regulada (PCI, etc.).

- Auditoría completa que registra los intentos de acceso bloqueados.

- Posibilidad de revocar accesos en remoto para evitar fugas de datos.

- Logs de auditoría del administrador que registra cualquier operación.